Under følger en liste med sikkerhetsråd som vi mener er viktige, og som organisasjonen bør

vurdere for å beskytte IoT-investeringene og -løsningene sine. Dette vil gi et solid grunnlag

for en trygg IoT-løsning, men vær likevel oppmerksom på at listen ikke er uttømmende. De

fleste løsninger har unike egenskaper, og trusselbildet endrer seg over tid. Sørg derfor for å

utføre en risikoanalyse, og for at organisasjonen har en policy for nettverkssikkerhet som en

del av sitt styringssystem for informasjonssikkerhet (ISMS).

Sikring av tilkoblede enheter

Ett av de vanligste angrepspunktene for ondsinnede aktører er sårbare enheter som ikke er

forsvarlig sikret eller vedlikeholdt. Enten IoT-enhetene er skreddersydde og innebygde eller

kommersielle standardløsninger, bør det iverksettes ulike tiltak som kan gjøre dem mer

motstandsdyktige. For å begrense hvilke angrepsmetoder som kan brukes, bør man kun

aktivere de tjenestene som er nødvendige for den aktuelle applikasjonen. Sørg for at det kun

er nettverksporter som er nødvendige for den aktuelle applikasjonen som står åpne. Sørg

videre for at brukernavnene er unike (per bruker og per enhet), og at det settes sterke passord,

som bør endres og oppbevares etter prinsipper om minimumsrettigheter (least privilege).

Fysisk tilgang til enheten bør også begrenses der det er mulig, og alle fysiske grensesnitt som

ikke er i bruk på enheten bør deaktiveres. Fysisk beskyttelse kan redusere eventuelle angrep

på offentlig sted, som for eksempel i form av tyveri av SIM-kort for misbruk eller

manipulering av enheten.

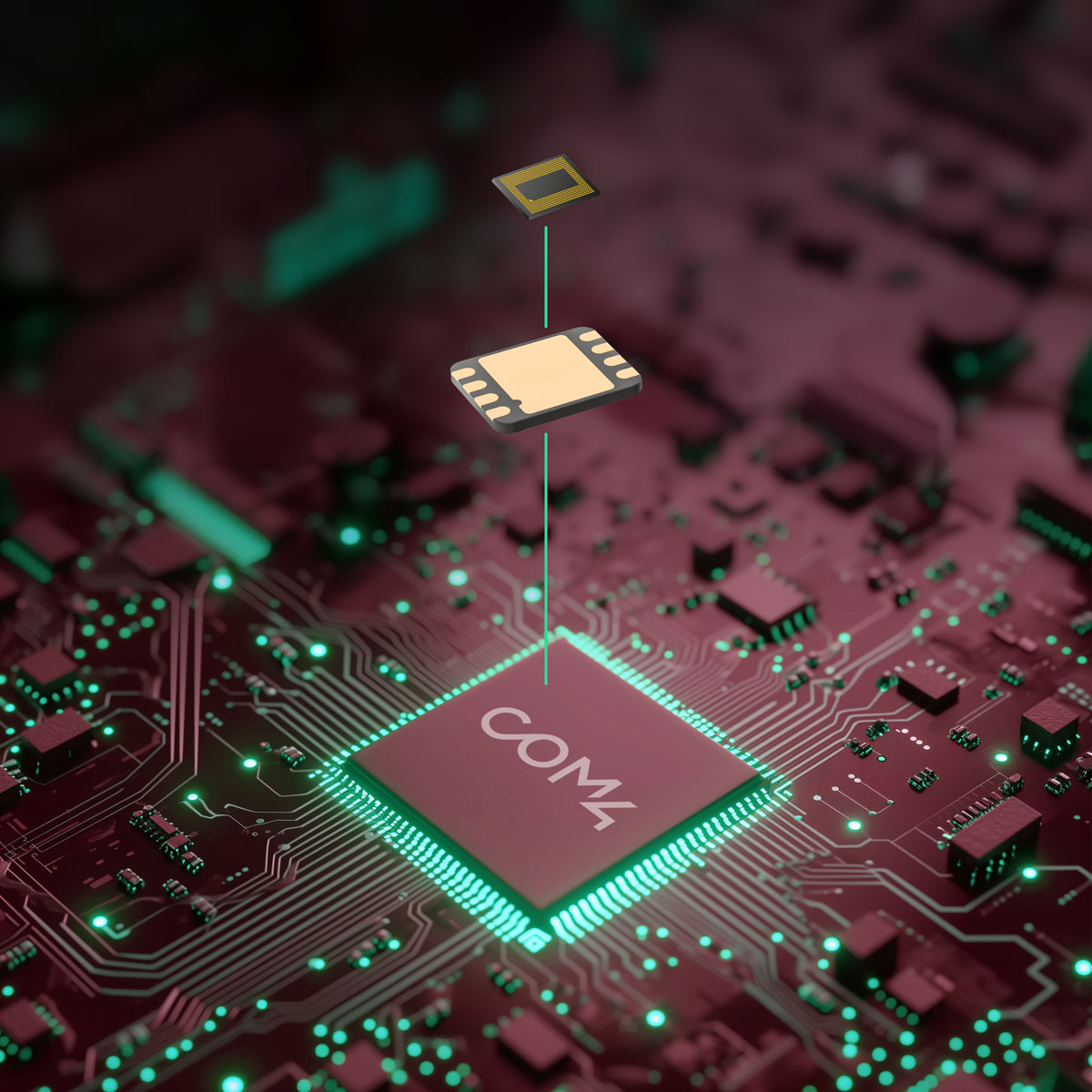

På mobile enheter kan det være en fordel å ha fastmonterte eSIM-kort som er loddet direkte

på kretskortet. Innføring av integrerte iSIM vil også gjøre at SIM-kortet blir en vesentlig

mindre fysisk angrepsmulighet. Slike beskyttelsestiltak kan også styrkes med ytterligere

mekanismer fra IoT-leverandørene, som for eksempel låsing av SIM-kortet til en bestemt

enhet, og melding om eventuelle forsøk på endringer, en ordning noen CMP-

plattformer (Connectivity Management Platforms) støtter.

Etter hvert som trusselbildet utvikler seg, er det viktig å ha en god policy som sørger for

forsvarlig sikring av fast- og programvare i henhold til de nyeste anbefalingene, og en metode

som kan identifisere og gjennomføre sikkerhetsoppdateringer til enhver tid.

Sikring av nettverksløsning

For de aller fleste IoT-applikasjoner er det vanligvis ikke nødvendig med full internettilgang.

Full kontroll over kommunikasjonen i nettverket er avgjørende, både for å sikre data mot

tyvlytting og manipulering, men også for at nettverksløsningen skal være motstandsdyktig

mot tjenestenektangrep (denial of service).

Et SIM-kort med filtrering av tilgang via en brannmur kan brukes for å kun å tillate

kommunikasjon mot endepunkter i bruk. Den sikreste løsningen vil være å bruke et privat

APN med VPN fra leverandøren av IoT-kommunikasjonen. Dersom en løsning med total

isolasjon fra internett er mulig, kan man se nærmere på kommunikasjonsløsninger med egen

IP-ruting fra leverandøren. Det er også flere faktorer som må vurderes for å ha en

nettverksløsning som er robust mot driftsstans, blant annet redundante noder og forbindelser

både sentralt og i ditt konkrete IoT-nettverk. Valg av leverandør med SIM-kort som har

tilgang til flere radionettverk vil også redusere tap av forbindelse som følge av lokale

radioproblemer.

Et godt samarbeid med leverandøren av IoT-kommunikasjonen bør også inkludere

kompetanse på diskret trafikkovervåking, atferdsanalyse og evnen til å oppdage kjente og

ukjente avvik, som alle kan bidra til å styrke sikkerheten i betydelig grad. For å håndtere

hendelser i praksis, er det også viktig å bruke en leverandør av IoT-løsninger som tilbyr god

responstid og kommunikasjon når det inntreffer hendelser, slik at du har god kontroll på

situasjonen med hensyn til egne prosesser og kunder.

Sikring av data

Selv om sikkerhet for enheter og applikasjoner handler om endepunktene i et IoT-nettverk, er

det likevel de dataene som produseres, overføres, behandles og lagres som betyr mest for

eiere og brukere, og som er hovedmålet for potensielle trusselaktører. Kryptering er en kraftig

forsvarsmekanisme for beskyttelse av IoT-data, både når de er under overføring og i statisk

tilstand. Ved overføring er det viktig å bruke IoT-enheter og backend-systemer som støtter god

kryptering for din løsning, og sjekke at den er forsvarlig konfigurert og vedlikeholdt. Her er det verdt å merke seg at en IoT-enhet vanligvis også er utstyrt med brukerinformasjon,

sertifikatfiler eller API-nøkler som må oppbevares trygt og utilgjengelig for uautorisert

tilgang.

For å unngå å lagre disse dataene på f.eks. flash-minne, kan man bruke løsninger som

IoTSafe for trygg lagring av applikasjonsspesifikke data på SIM-kortet ved hjelp av

innebygget kryptering og inngrepssikring. Når det gjelder kryptering i “statisk” tilstand, er det

viktig å bruke egnet kryptering på serverne, enten det er i offentlige eller private skyløsninger

– og også på alle endepunkter i organisasjonen, som for eksempel bærbare maskiner og

mobiltelefoner.

I tillegg er det viktig å opprettholde datasuverenitet, noe som gjør at det er nødvendig med

robuste sikkerhetskontroller som kan sikre at dataene forblir kryptert i alle faser og kun er

tilgjengelig for autoriserte enheter innenfor angitte domener.

Se hvordan Com4 kan styrke sikkerheten i dine IoT-prosjekter. For mer informasjon kan du gå

inn på våre nettsider om IoT-sikkerhet eller snakke med en IoT-ekspert.

Kundereferanser

Kundereferanser